LDAP (Lightweight Directory Access Protocol) เป็นโปรโตคอลที่ใช้ในการค้นหาและเข้าถึงข้อมูลหรือออบเจ็กต่างๆ ได้อย่างรวดเร็วด้วยโครงสร้างแบบ Directory ทำให้บริษัทด้านเทคโนโลยีหลายแห่งได้นำมาพัฒนาเป็นมาตรฐานที่ใช้ใน Software หรือ Services ต่างๆ ของตนเอง เช่น Active Directory (AD) ของ Microsoft, Sun Directory Services (SDS) ของ Sun เป็นต้น

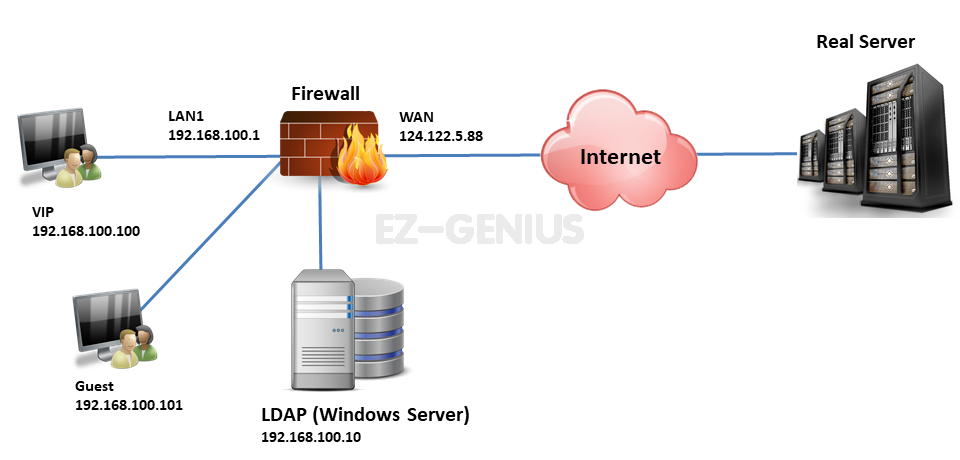

ในบทความนี้ เราจะนำ User Accounts ที่อยู่บน Active Directory ของ Windows Server มาใช้งานร่วมกับ Fortigate เพื่อใช้ในการ Log in ผ่านการ Authen แบบ Captive Portal ซึ่งเป็นการพิสูจน์ตัวตนรูปแบบหนึ่งก่อนเข้าใช้งานเครือข่าย ทำให้ไม่จำเป็นต้องสร้าง User Accounts จำนวนมากเก็บอยู่ในตัว Fortigate และหากมีการใช้งานหลายสาขา ก็จะเป็นระบบ Server กลาง (Centralized Server) ที่จัดเก็บ User Accounts ในตัวเครื่อง Server เครื่องเดียว ไม่ต้องสร้างซ้ำซ้อน ก็สามารถนำไปใช้ Log in ร่วมกันได้ทั้งหมด

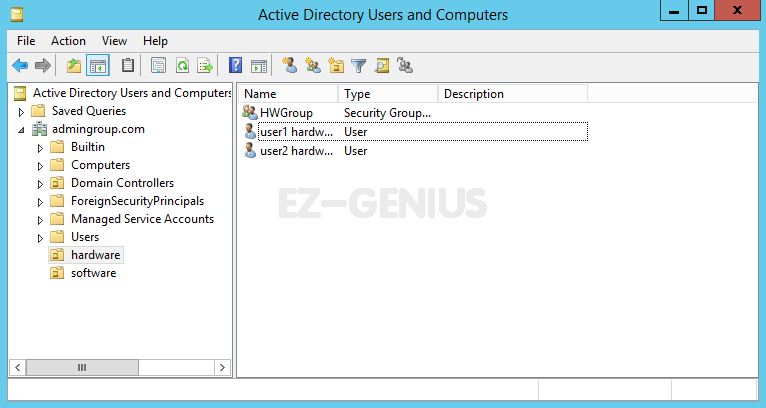

- สร้าง User Account และ Group ที่ต้องการบน Active Directory ก่อน

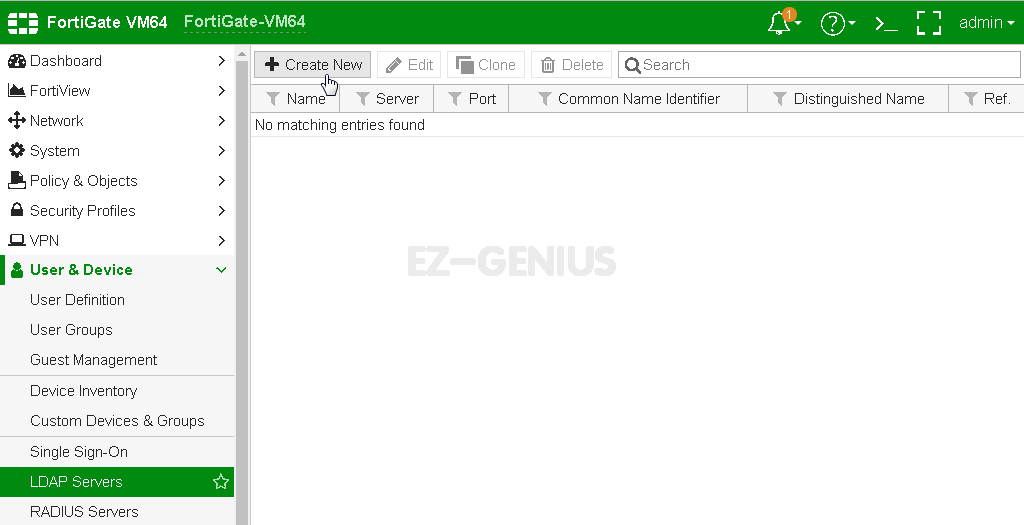

2. การจะนำ User ที่อยู่ใน Active Directory มาใช้ Authen เพื่อเข้าสู่ระบบเครือข่ายผ่านตัว Fortigate จะต้องทำให้ทั้ง Fortigate และ Active Directory เชื่อมต่อกันก่อน โดยเข้าไปที่หน้า Web Config ของ Fortigate แล้วคลิกคำสั่ง User & Device > LDAP Servers แล้วคลิกปุ่ม Create New

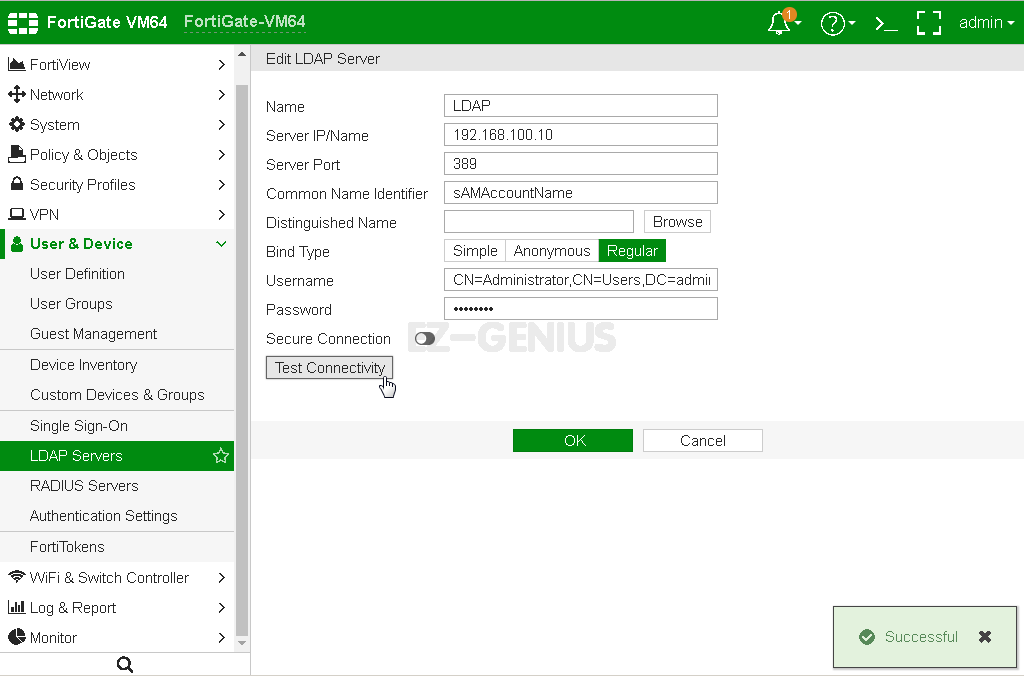

3. ที่คำสั่ง Edit LDAP Server กำหนดค่าดังนี้

- Name = ตั้งชื่อสำหรับการเชื่อมต่อ LDAP Server

- Server IP/Name = กำหนดหมายเลข IP ของ LDAP Server (Windows Server)

- Server Port = 389 (Default Port)

- Common Name Identifier = กำหนดชื่อ Common Name ของการ Log in บน Windows Server เป็น sAMAccountName

- Bind Type = คลิกเลือกคำสั่ง Regular

- Username = พิมพ์ชื่อ Administrator ของ LDAP Server ลงไป

- Password = ใส่รหัสผ่าน Administator ของ LDAP Server ลงไป

4. คลิกปุ่ม Test Connectivity หากค่าต่างๆ ที่กำหนดลงไปถูกต้อง ก็จะขึ้นคำว่า Successful

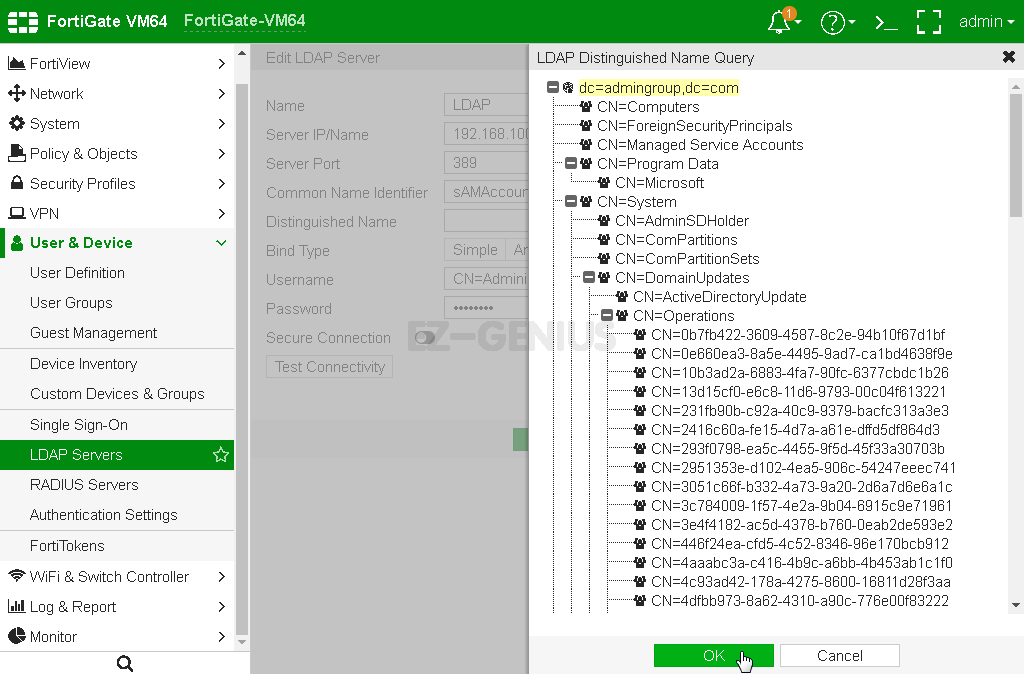

5. คลิกปุ่ม Browse ที่คำสั่ง Distinguished Name แล้วจะปรากฏแถบคำสั่ง LDAP Distinguished Name Query ขึ้นมา ให้คลิกเลือกไปที่ชื่อ Domain (dc=admingroup,dc=com) แล้วคลิกปุ่ม OK

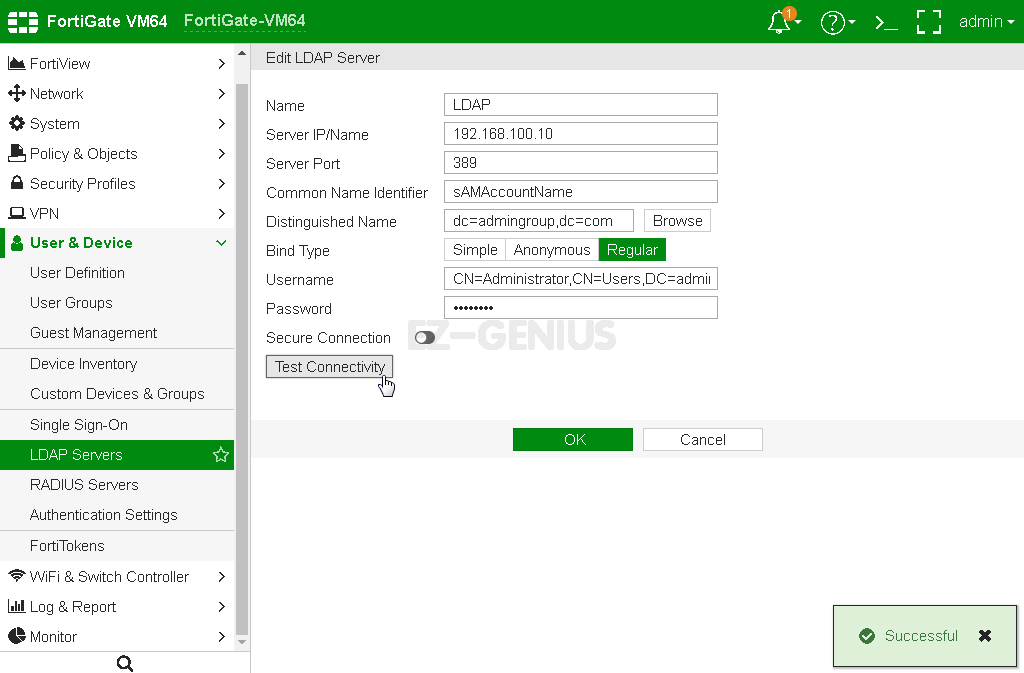

6. กลับไปที่คำสั่ง Edit LDAP Server อีกครั้ง ให้คลิกปุ่ม Test Connectivity เพื่อทดสอบการเชื่อมต่อ หากค่าต่างๆ ถูกต้อง จะต้องขึ้นคำว่า “Successful” ก็เป็นอันเสร็จขั้นตอนการเชื่อมต่อกับ LDAP Server แล้ว ให้คลิกปุ่ม OK

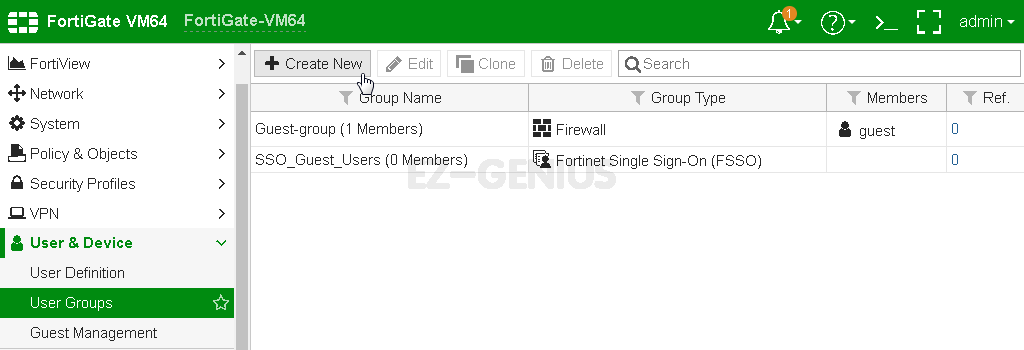

7. สร้าง User Account เพื่อใช้งาน โดยนำเข้ามาจาก Active Directory โดยคลิกคำสั่ง User & Device > User Groups แล้วคลิกปุ่ม Create New

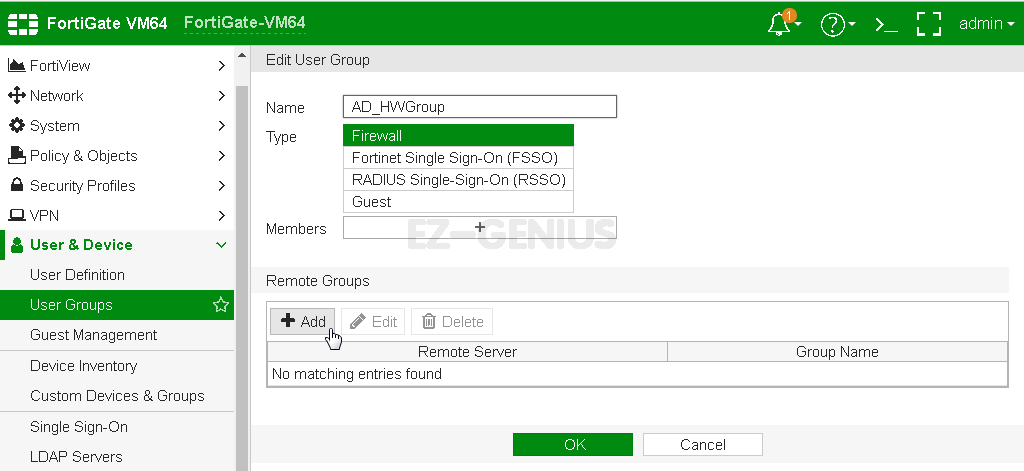

8. ที่คำสั่ง Edit User Group กำหนดค่าดังนี้

- Name = กำหนดชื่อของ User Group

- Type = คลิกเลือก Firewall

- Remote Groups = คลิกปุ่ม Add เพื่อเลือก LDAP Server

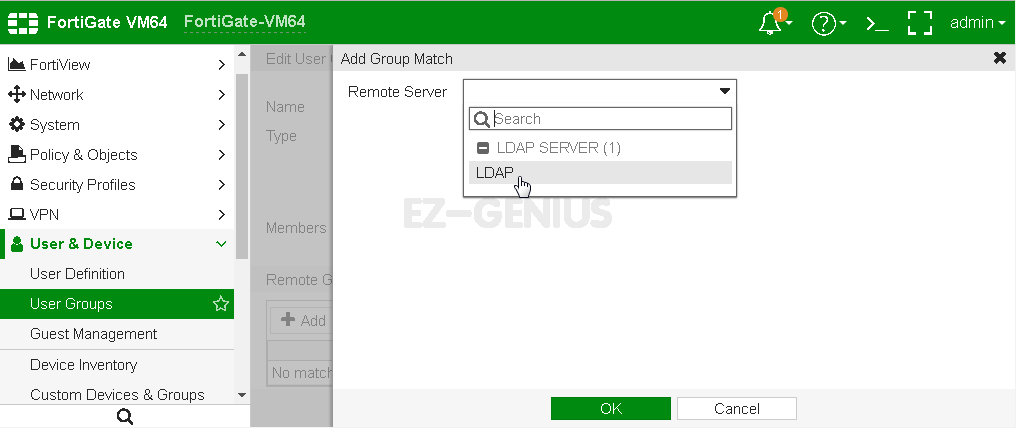

9. จะปรากฏแถบคำสั่ง Add Group Match ขึ้นมา ที่ช่อง Remote Server คลิกเลือกชื่อ LDAP Server ที่เราได้ตั้งไว้

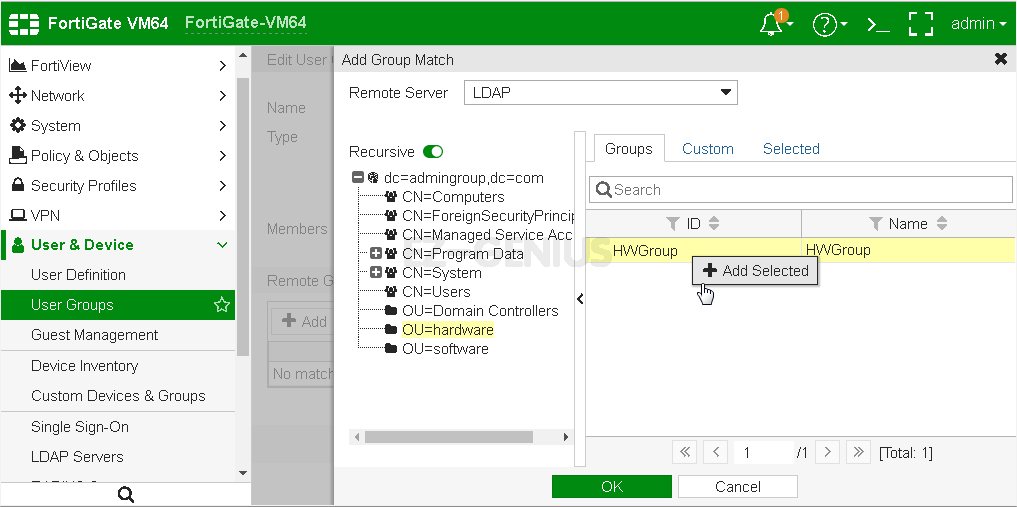

10. จะปรากฏออบเจ็กต์ที่อยู่ใน Active Directory ขึ้นมา ให้คลิกเลือกออบเจ็กต์ประเภท Group เข้ามา ตัวอย่างนี้เลือกไปที่ OU ชื่อ Hardware แล้วคลิกขวาเลือก HWGroup > Add Selected

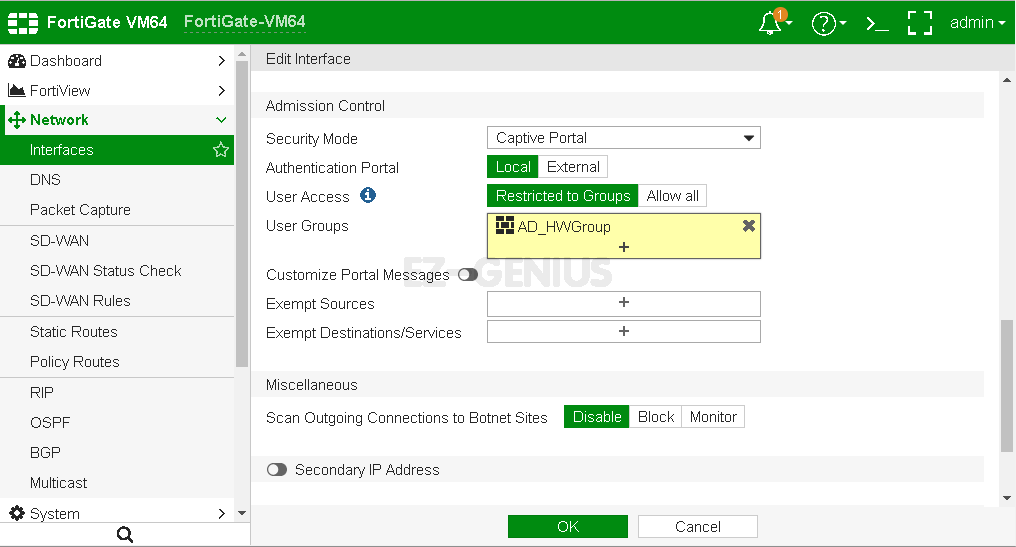

11. ที่ Interface ของ LAN สร้างหน้า Log in ก่อนใช้งานอินเทอร์เน็ต โดยให้เปลี่ยน Security Mode เป็น Captive Portal แล้วกำหนดคำสั่งดังนี้

- Authentication Portal = Local

- User Access = Restricted to Groups

- User Groups = คลิกเลือกกลุ่มของ LDAP เข้ามา ตัวอย่างนี้คือ AD-HWGroup เพื่อกำหนดว่า User ที่ผ่านการ Authen เพื่อใช้งานอินเทอร์เน็ตจะต้องเป็น User ที่เลือกมาจาก Active Directory เท่านั้น

12. คลิกปุ่ม OK

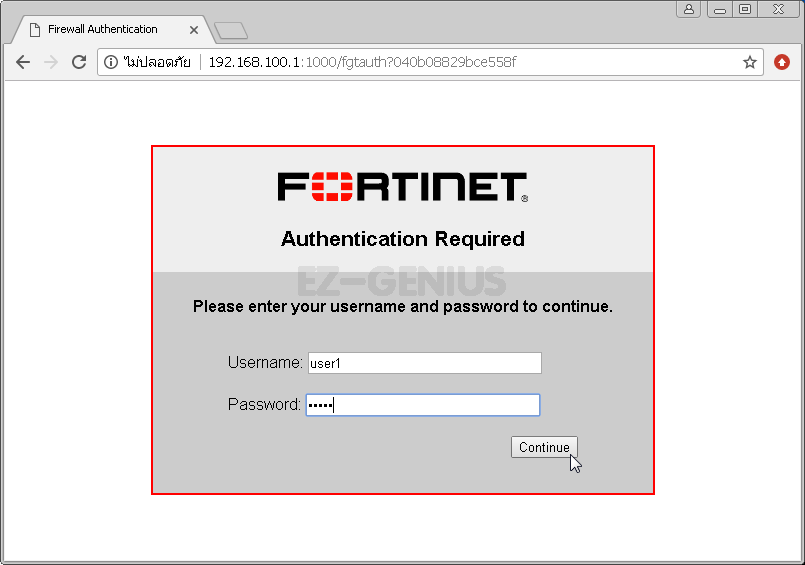

13. เปิดโปรแกรม Web Browser เพื่อเรียกหน้า Log in ขึ้นมา โดยพิมพ์ ez-admin.com เมื่อปรากฏหน้า Log in ให้ใส่ชื่อและรหัสผ่านของ User ที่อยู่บน Active Directory ลงไป ก็จะสามารถผ่านการ Authen ได้สำเร็จ

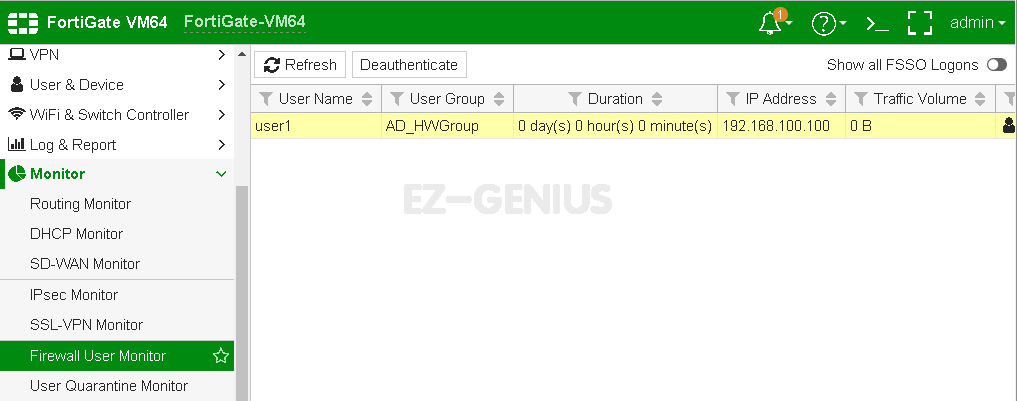

14. ตรวจสอบการ Log in ของ User แต่ละคนได้ โดยคลิกคำสั่ง Monitor > Firewall User Monitor ก็จะพบว่ามี User จาก Active Directory ได้ Log in เข้ามาใช้งาน

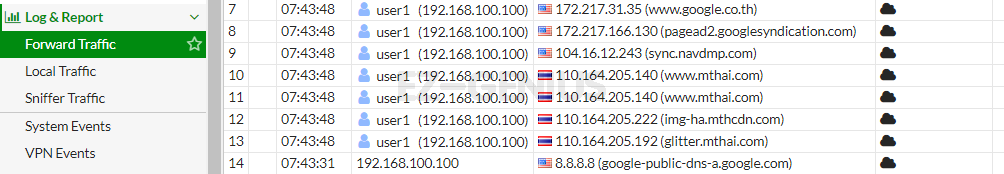

15. การใช้งานต่างๆ ของ User ก็จะถูกเก็บ Log ไว้บน Fortigate ด้วย โดยตรวจสอบได้จาก Log & Report > Forward Traffic